Lei Geral de Proteção de Dados brasileira e estar em conformidade

com a nova regulamentação.

Sobre a Lei de Proteção de Dados

A Lei Geral de Proteção de Dados brasileira é a regulamentação de proteção aos dados pessoais no Brasil.

Ela oferece aos indivíduos maior controle sobre seus dados pessoais, garante transparência sobre a utilização dos dados e exige maior segurança e controles de proteção de dados.

Esta lei impõe novas regras às empresas, ao poder público, às organizações sem fins lucrativos e outras organizações que executam operações de processamento de dados em território brasileiro.

A LGPD é aplicável às organizações de todos os tamanhos e em todos os setores.

Sugerimos quatro passos chave para que sua empresa inicie a jornada rumo à conformidade com a LGPD:

Descubra

Identifique quais dados pessoais você tem e onde eles estão.

Gerencie

Gerencie como os dados pessoais são usados e acessados.

Proteja

Estabeleça controles de segurança para prevenir, detectar e responder às vulnerabilidades e violações de dados.

Reporte

Responda as solicitações de dados, reporte as violações de dados e mantenha a documentação necessária.

Âmbito de aplicação da LGPD

A operação de tratamento de dados realizada no Brasil ou dados que tenham sido coletados no Brasil;

Tratamento de dados pessoais de indivíduos no Brasil, se tal tratamento se relacionar à oferta de bens ou serviços a tais pessoas – independente de onde ocorra o tratamento ou da nacionalidade ou localização da empresa.

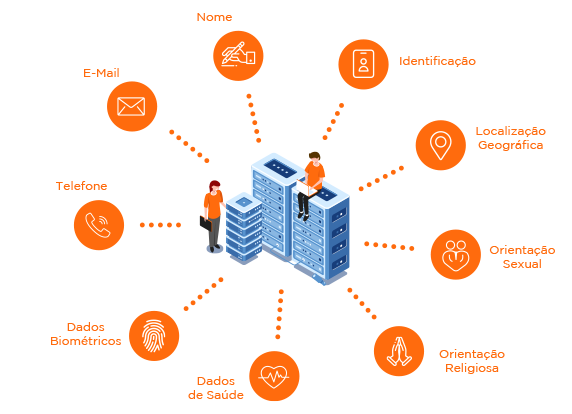

Dados pessoais: Qualquer dado que se relacione a um indivíduo, uma pessoa física identificada ou identificável.

Dado anônimo: Dado relativo a titular que não possa ser identificado, considerando a utilização de meios técnicos razoáveis e disponíveis na ocasião de seu tratamento.

Controlador: A pessoa física ou jurídica que decide sobre o tratamento de dados pessoais.

Processador: A pessoa física ou jurídica que processa dados pessoais para ou em nome do controlador.

Qual o principal desafio?

O cliente precisa classificar, mapear e entender onde estão sendo armazenados todos os dados do seu ambiente e garantir a gestão de conteúdo que cada usuário deverá ter acesso, ou seja, que estão acessando dados e informações pertinentes as suas atividades de forma segura, seja no ambiente local, remoto em dispositivos próprios ou corporativos de forma a não expor os dados da empresa e tão pouco colocar em risco dados pessoais;

Dados sensíveis não estruturados

Geralmente os dados da empresa estão espalhados em vários locais diferentes, em diversas plataformas e aplicações.

Os Dados armazenados podem estar em ambientes On Premisses “que rodam no ambiente local do cliente” ou até mesmo em plataformas na nuvem, como Google, IBM, AWS, Service Now e outros.

Tecnologia Microsoft 365 para acelerar a conformidade com a LGPD

Conheça as soluções da Plataforma Microsoft 365 para auxiliar o cliente.

UMA VISÃO 360º SOBRE A LGPD 6 passos para a privacidade de dados

- Passo 1: Entender a Lei;

- Passo 2: Diagnósticos e Coleta de Evidências;

- Passo 3: Avaliação das informações Levantadas no Passo 2;

- Passo 4: Priorização das ações a serem realizadas;

- Passo 5: Execução dos serviços de conformidade à LGPD;

- Passo 6: Definição do Comitê.

Tudo o que você precisa saber sobre LGPD com Microsoft 365.

E-book LGPD com Microsoft 365.

Confira neste E-book, tudo o que você precisa saber sobre LGPD com Microsoft 365.

Entenda como ajudar o cliente na Jornada LGPD?

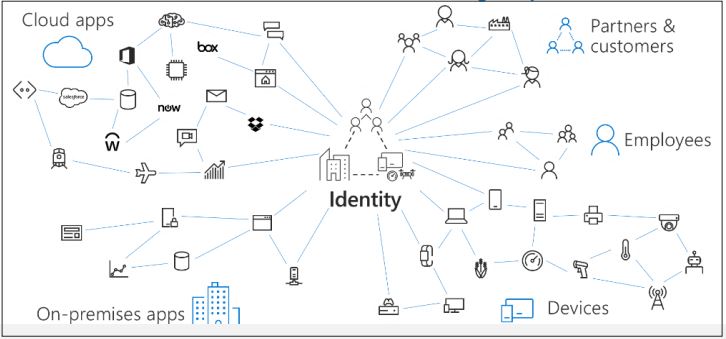

Gerenciamento de Identidades

A Identidade esta no centro de segurança. Não corra riscos quando se tratar de identidade.

das senhas são duplicadas

dos funcionários usam aplicativos não aprovados para o trabalho

dos vazamentos são causados por roubo de credenciais

Como manter a produtividade dos usuários sem comprometer o nível segurança dos dados?

A forma como protegemos nossos dados e informações mudou, uma vez que com aplicações em nuvem e dispositivos móveis, temos cada vez menos controle do nosso perímetro de segurança. Mas ainda há uma coisa comum entre quase todos os locais onde os dados são armazenados, que é a identidade para acessar esses dados, o que nos faz colocar a gestão de identidade no centro da nossa estratégia de proteção de dados.

Gerenciamento de Identidade Microsoft 365.

E-book Gerenciamento de Identidade

Confira neste E-book, tudo sobre o Gerenciamento Microsoft 365 e saiba mais sobre a Era do Trabalho Moderno.

Gerenciamento de Dispositivos:

Em um mundo que prioriza os dispositivos móveis e a nuvem, o Azure AD (Azure Active Directory) permite o logon único em aplicativos e serviços de qualquer lugar. Os usuários autorizados podem acessar aplicativos em nuvem em uma grande variedade de dispositivos, inclusive dispositivos móveis e também pessoais.

Estudos mostram que a maior probabilidade de vazamento de informações ou maior ponto de vulnerabilidade ocorre através de possíveis erros dos usuários.

As informações trafegam entre dispositivos seguros e não seguros e também através de redes seguras e não seguras, proteger os dados, significa proteger a informação de possíveis erros ou distrações dos usuários, ou seja, é fundamental a proteção nos dispositivos, que são a “Porta de Entrada” e que podem permitir acesso aos dados da empresa de forma local ou remotamente através de aplicações baseadas em nuvem e de redes remotas como por exemplo aeroportos, cafeterias etc.

1.Proteja a “Porta de entrada”;

Azure AD Identity Protection

Azure AD Privileged Identity Management

2.Proteja os dados contra

possíveis erros de usuários;

Cloud App Security

Microsoft Intune

Azure Information Protction

3.Detecte os as ameaças e ataques antes

que elas ocorram e causem danos a companhia;

Microsoft Advanced Threat Analytics (ATA)

Cloud App Security + Azure Active Directory Premium

Gerenciamento de Dispositivos

E-book Gerenciamento de Dispositivos

Confira neste E-book, tudo sobre o Gerenciamento de Dispositivos Microsoft 365 e saiba mais sobre um mundo que prioriza os dispositivos móveis e a nuvem.

Produtividade e Colaboração:

A migração para a nuvem aumenta a flexibilidade tanto para funcionários quanto para a TI. No entanto, ela também apresenta novos desafios e complexidades para manter sua organização segura. Para obter todos os benefícios dos aplicativos e serviços de nuvem, uma equipe de TI precisa encontrar o equilíbrio ideal entre dar suporte ao acesso e manter o controle para proteger dados críticos, ou seja, o grande desafio é manter o melhor nível de produtividade sem comprometer a segurança.

É importante entender o perfil de cada tipo de usuário para manter os acessos de forma mais restrita para determinados grupos e para outros permitir um maior nível de acesso a informações, portanto o ideal é que seja feita uma classificação dos acessos entre perfil de baixo e alto risco.

É preciso proteger e controlar dados em aplicativos que rodam em nuvem.

É recomendável bloquear downloads de arquivos confidenciais por dispositivos não gerenciados.

É importante classificar de forma automatizada dados confidenciais em aplicativos que rodam na nuvem.

É necessário proteger e bloquear downloads de arquivos feitos por sessões em risco.

Diante desse contexto, a diversas questões a serem respondidas:

Controle de Acesso: Como garantir o acesso apropriado aos aplicativos da empresa que rodam na nuvem?

Prevenção de Ameaças: Como saber se o perfil de um usuário foi violado?

Visibilidade/Relatórios: Como obter visibilidade e gerenciamento do uso dos aplicativos em nuvem?

Shadow IT: Como saber quais os aplicativos estão sendo usados no ambiente da empresa?

Proteção de Dados: Como prevenir o vazamento de dados?

Políticas de Conformidade: Como estabelecer políticas de regulação?

Produtividade e Colaboração

E-book Produtividade e Colaboração

Confira neste E-book, tudo sobre Produtividade e Colaboração e saiba mais sobre os novos desafios para manter sua organização segura.

Governança e Proteção de informações:

É fundamental o administrador, ter a visão geral de todo seu ambiente para montar suas políticas de segurança contra vazamentos de informação, ou seja, é preciso Classificar os dados, Protege-los e Monitora-los:

![]()

On-premises

On-premises file

servers, repositories.

![]()

Office Apps

Office apps on Windows, Mac, iOS, Android and Web.

![]()

SharePoint Sites, Teams, Office 365 Groups

SharePoint Sites, Teams, Office 365 Groups, Power BI artifacts

![]()

Exchange Email

Emails in Exchange

Online

![]()

SharePoint Online

SharePoint Online and OneDrive for Business

![]()

Non-Microsoft

Clouds and SaaS apps

Microsoft Cloud App Security for third party clouds and SaaS apps

Para estar em conformidade com padrões de negócios e regulamentações, as organizações precisam proteger as informações confidenciais e evitar sua divulgação acidental.

Informação confidencial inclui dados financeiros ou informações de identificação pessoal, como números de cartão de crédito, números de CPF ou registros de saúde.

Entenda a importância de criar politicas de DLP “Data Loss Prevention”:

Identificar informações confidenciais em vários locais, como no Exchange Online, SharePoint Online, OneDrive for Business e Microsoft Teams.

Impedir o compartilhamento acidental de informações confidenciais.

Monitorar e proteger informações confidenciais nas versões da área de trabalho do Excel, PowerPoint e Word.

Ajudar os usuários a manter a conformidade sem interromper o fluxo de trabalho.

Visualizar relatórios de DLP que mostrem conteúdo que corresponda às políticas de DLP da sua organização.

Introdução ao Microsoft Secure Score:

O Azure Security Center tem dois objetivos principais:

Ajudar o cliente a entender qual situação de segurança atual e melhorar sua segurança de forma eficiente e eficaz.

O aspecto central do Azure Security Center que permite alcançar essas metas é o Microsoft Secure Score.

O Azure Security Center avalia continuamente os recursos, assinaturas e a organização em busca de problemas de segurança. Em seguida, ele agrega todas as conclusões em uma única pontuação para que você possa ver, rapidamente a situação de segurança atual: quanto maior a pontuação, menor o nível de risco Identificado.

Governança e Proteção de informações

E-book Governança e Proteção de informações

Confira neste E-book, tudo sobre Governança e Proteção de informações e saiba mais sobre como montar suas políticas de segurança contra vazamentos de informação.

Redes Sociais

Acelere seus negócios

Acesse a plataforma de Cloud da ScanSource e ofereça os melhores serviços em nuvem para seus clientes